端口映射是网络配置中的关键环节,以下是简要步骤概述:首先登录路由器管理界面,在虚拟服务器或端口转发功能中,添加新规则并填写内网主机IP、内外端口号及协议类型,保存后即可生效。

端口映射作为网络地址转换(NAT)技术的核心应用之一,在当今互联网架构中扮演着不可或缺的角色。随着IPv4地址资源的日益紧张和网络安全需求的不断提升,端口映射不仅解决了公网IP地址不足的问题,更成为连接内外网络的安全桥梁。本文将深入解析端口映射的原理、详细配置步骤、常见问题解决方案以及实际应用经验,为网络技术人员提供一套完整的技术实践指南。

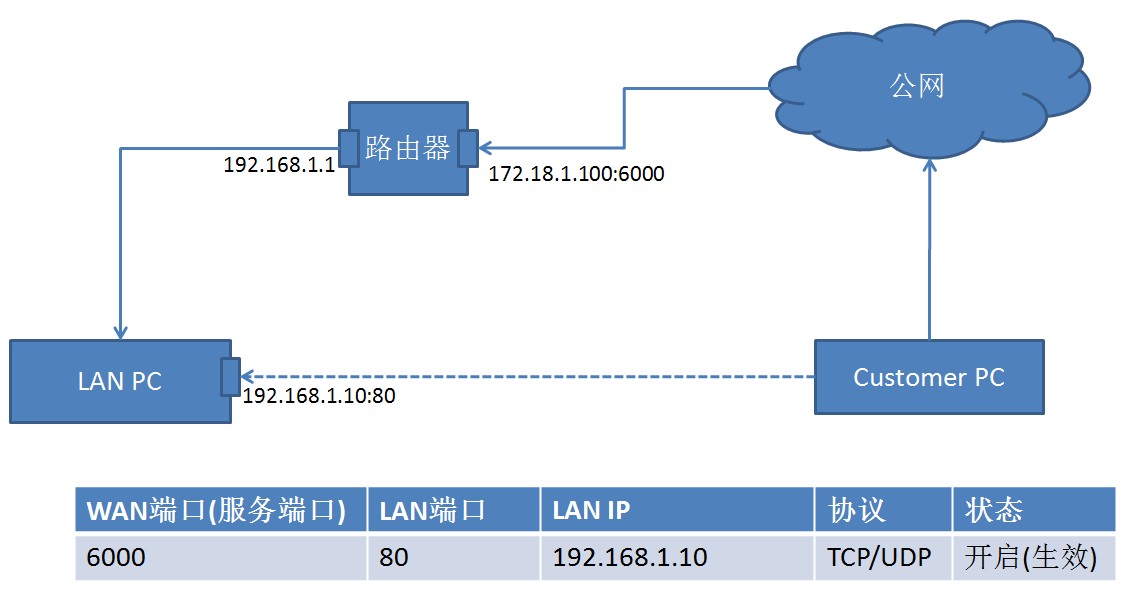

端口映射的本质是在网络网关(通常为路由器或防火墙)上建立外部网络与内部特定设备之间的通信通道。当外部用户访问网关的公网IP及指定端口时,网关会根据预设规则将数据包转发至内网对应的私有IP地址和端口。这个过程涉及三个关键参数:外部端口(公网访问端口)、内部IP地址(目标设备私有地址)和内部端口(目标服务监听端口)。理解这一数据流向是成功配置的基础。

配置端口映射前需完成四项准备工作:首先确认内网目标设备的固定IP地址,建议在路由器DHCP设置中为其分配静态地址绑定;其次明确需要映射的服务端口号,如Web服务通常使用80或443端口,远程桌面使用3389端口;第三获取当前网络的公网IP地址(可通过访问ip138等网站查询);最后确保目标设备防火墙已放行对应端口。准备工作不充分是导致映射失败的主要原因之一。

具体配置流程可分为六个标准化步骤:第一步登录路由器管理界面,在浏览器输入192.168.1.1或192.168.0.1等网关地址,使用管理员账号认证;第二步定位转发功能模块,不同品牌设备命名各异,常见标签包括“虚拟服务器”、“端口转发”、“NAT转发”或“应用规则”;第三步创建新规则,点击添加按钮进入参数设置界面;第四步填写映射参数,需特别注意协议类型选择(TCP/UDP/BOTH),FTP等特殊服务可能需要同时创建TCP 20/21两条规则;第五步启用规则并保存配置,多数设备需要重启服务才能生效;第六步进行连通性测试,可通过在线端口检测工具或telnet命令验证映射结果。

企业级环境配置需要关注五个进阶要点:其一采用端口段映射处理范围端口需求,如视频监控系统常用5000-6000端口段;其二配置DMZ区域实现全端口映射,但需评估安全风险;其三利用UPnP功能实现动态端口映射,适用于P2P应用场景;其四结合DDNS服务解决动态公网IP问题,通过域名绑定实现稳定访问;其五在防火墙设置访问控制列表(ACL),限制特定源IP的访问权限。某金融企业部署远程办公系统时,通过“端口映射+IP白名单+SSL加密”三重机制,既保障了业务连续性又控制了安全风险。

故障排查体系应建立四层诊断模型:第一层检查物理连接与设备状态,确认目标服务本地可访问;第二层验证规则配置准确性,重点核对IP地址、端口号和数据协议;第三层分析防火墙拦截情况,包括系统防火墙、安全软件及路由器安全策略;第四层排查运营商限制因素,部分运营商封闭了80、443等常用端口。典型案例显示,某学校直播教学系统映射失败最终定位为运营商屏蔽了1935端口,改用非标端口后问题迎刃而解。

安全防护方面必须落实五项措施:避免使用默认管理端口,将远程管理端口从22/23改为非标端口;定期审计映射规则,及时清理停用服务的映射条目;启用连接数限制功能,防止DDoS攻击耗尽设备资源;重要服务配置二次认证,如远程桌面结合VPN使用;建立端口映射台账,记录每条规则的用途、责任人和有效期。实践表明,未加密的明文服务映射应通过SSH隧道或VPN进行加密中转。

随着IPv6的普及和SD-WAN技术的发展,传统端口映射正在向更智能的方向演进。云原生环境中的服务暴露机制、容器网络的端口发布策略、零信任架构下的最小化授权访问,都体现了端口控制理念的迭代升级。技术人员在掌握基础配置的同时,应当关注软件定义边界(SDP)等新兴技术,构建适应混合云环境的动态端口管理方案。

端口映射是一项基础而重要的网络技能。成功的配置需要精准的参数设置、严谨的安全意识和系统的故障排查能力。建议网络管理员建立标准化操作流程文档,绘制网络拓扑与端口分配图谱,定期进行渗透测试与安全评估。只有将简单的端口映射置于整体网络安全架构中通盘考虑,才能让这项技术既发挥连接价值,又筑牢安全防线,最终支撑起稳定高效的网络服务体系。