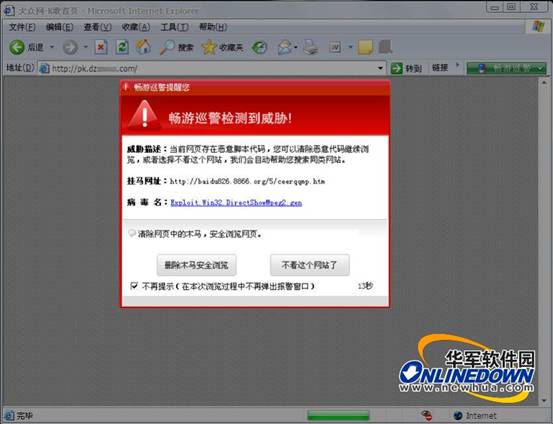

网站遭遇挂马攻击,应急响应需立即阻断风险扩散,随后通过系统排查、漏洞修复及安全加固构建长效防护。

当网站出现异常跳转、弹窗或安全软件告警时,挂马攻击往往已发生数小时甚至数日。此时需保持冷静,按以下阶段处理:

第一阶段:紧急遏制(30分钟内)

1. 立即隔离服务器:通过云平台控制台或防火墙策略切断80/443端口外网访问,防止恶意代码持续传播

2. 启用备份页面:切换至静态维护页面并公告,避免用户访问受影响页面

3. 收集攻击证据:使用`tcpdump`抓取异常流量,保存Web日志、系统日志及恶意文件样本

第二阶段:深度排查(2-4小时)

采用“由外到内”的检测策略:

• 文件层面:对比备份版本与生产环境文件的MD5值,使用ClamAV进行全盘扫描,重点检查`/tmp`、`/uploads`等可写目录

• 数据库层面:检查存储过程、触发器及可疑数据表,常见攻击会在wp_posts等表植入base64编码恶意代码

• 内存层面:通过`lsof -p PID`查看Web进程异常模块加载,攻击者常驻留内存马维持权限

第三阶段:根因分析(1-2天)

2023年OWASP报告显示,83%的挂马事件源于:

1. 未修复的CMS漏洞(如WordPress插件SQL注入)

2. 弱口令或默认凭证

3. 服务器配置不当(如目录遍历、文件上传无限制)

建议使用漏洞扫描器对代码进行灰盒测试,重点审计用户输入处理函数

第四阶段:安全加固(持续实施)

1. 架构层面:部署WAF并启用虚拟补丁,采用非对称架构分离Web服务器与数据库

2. 权限控制:遵循最小权限原则,Web进程以低权限用户运行,上传目录禁用脚本执行

3. 监控体系:部署文件完整性监控(FIM)系统,对核心文件设置inotify监控,建立SIEM日志关联分析规则

经验启示

某电商平台2022年遭挂马后,通过实施“三层检测机制”实现零误报防护:前端WAF拦截可疑请求、中端RASP监控应用行为、后端HIDS检测系统异常。同时建立自动化响应流程,当检测到webshell上传行为时,系统自动隔离实例并触发取证分析。定期红蓝对抗演练可有效检验防护体系,建议每季度至少进行一次渗透测试。

值得注意的是,85%的二次攻击发生在修复后72小时内,攻击者往往预留多个后门。建议清理完成后持续监控异常外联流量,特别是对非常用端口的连接尝试。通过构建“持续检测-即时响应”的安全闭环,才能从根本上降低挂马风险。